Detección y respuesta de Acronis Endpoint (EDR)

Detección y respuesta de endpoints de We Web@pp

Ante la creciente sofisticación, el volumen y el ritmo de los ataques, impulsados por la IA, las organizaciones requieren un marco de seguridad completo para identificar, proteger, detectar, responder y recuperarse.

Si bien muchas empresas confían en una pila costosa y compleja de soluciones puntuales, Acronis ofrece detección y respuesta de endpoints integrada de forma nativa, administración de endpoints y respaldo y recuperación a través de un marco de seguridad integral, brindando la solución de seguridad más completa de la industria para su negocio.

Inicie fácilmente una solución de seguridad EDR completa con recuperación rápida

- Capacidades integradas de copia de seguridad y recuperación, que proporcionan una sólida continuidad del negocio donde fallan las soluciones de seguridad puntual.

- Corrección y recuperación con un solo clic.

- Protección completa e integrada en todo el marco de ciberseguridad del NIST: gobernar, identificar, proteger, detectar, responder y recuperar, todo desde una única solución.

Protéjase contra las amenazas modernas y cumpla con los requisitos de seguro cibernético

- Obtenga una vista priorizada de los incidentes y desbloquee análisis de minutos, no de horas, a escala con resúmenes de incidentes basados en IA e interpretaciones guiadas de ataques.

- Cumpla con múltiples requisitos de seguro cibernético con una sola plataforma.

- Proteja los datos confidenciales e informe sobre incidentes para satisfacer el cumplimiento.

Maximice la eficiencia minimizando la sobrecarga administrativa con una única plataforma de seguridad

- Lance nuevos servicios de forma rápida y sencilla utilizando un único agente y consola de Acronis para implementar, gestionar y escalar.

- Escale los costos y los recursos entre múltiples clientes mientras preserva los márgenes saludables y minimiza los gastos operativos.

- Asóciese con un proveedor centrado en su éxito y habilitación.

Pruebe fácilmente Acronis EDR en segundos con una demostración interactiva

Experimente rápidamente el poder de Acronis EDR y vea lo fácil que es analizar ataques, guiado por IA y responder y recuperarse con un solo clic, sin tener que implementar, configurar o completar con datos.

- A un clic de distancia

- No se necesita implementación ni configuración

- Precargado con incidentes para una experiencia práctica rápida

La solución EDR más completa para su negocio: protección integral en todo NIST

A diferencia de las soluciones de ciberseguridad puras, Acronis Cyber Protect Cloud aporta todo el poder de su plataforma con capacidades integradas en las cinco funciones principales del Marco de Ciberseguridad del NIST:

Gobernar

Establezca rápidamente estrategias de ciberseguridad y gestión de riesgos, establezca roles y políticas, y garantice una supervisión continua a través de una plataforma integrada.

Identificar

Comprenda sus activos y riesgos con herramientas de clasificación de datos e inventario que brindan visibilidad de sus superficies de ataque.

Proteger

Cierre las vulnerabilidades de seguridad con información forense, una fuente de inteligencia de amenazas y herramientas integradas de forma nativa en toda la plataforma Acronis.

Detectar

Supervise continuamente los eventos relacionados con la seguridad mediante motores automatizados basados en el comportamiento y la firma.

Responder

Investigue actividades sospechosas y realice auditorías de seguimiento utilizando una conexión remota segura en cargas de trabajo.

Recuperar

Asegúrese de que los negocios de sus clientes estén en funcionamiento utilizando nuestros productos y soluciones de copia de seguridad.

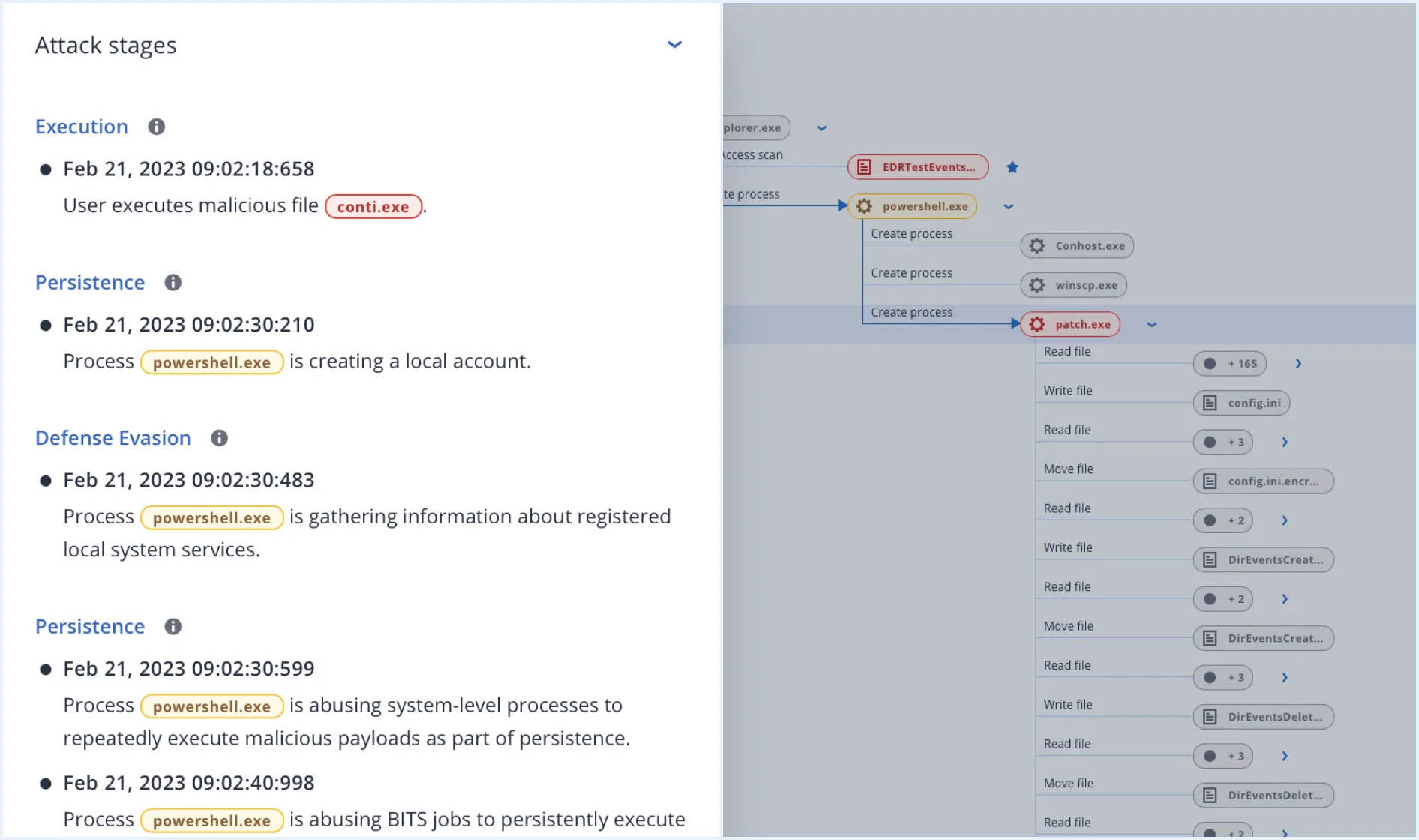

Investigaciones rápidas y respuesta a amenazas

- Reduzca los tiempos de investigación y respuesta de días a horas y minimice los requisitos de recursos de personal.

- Reciba resúmenes de incidentes basados en IA e interpretaciones de ataques en todo el marco de MITRE ATT&CK®.

- Obtenga una vista priorizada de los incidentes que deben investigarse, en lugar de una lista de todas las alertas.

- Realice la búsqueda de amenazas utilizando una fuente de inteligencia de amenazas emergente para buscar IoC.

Continuidad del negocio inigualable con respuesta de un solo clic

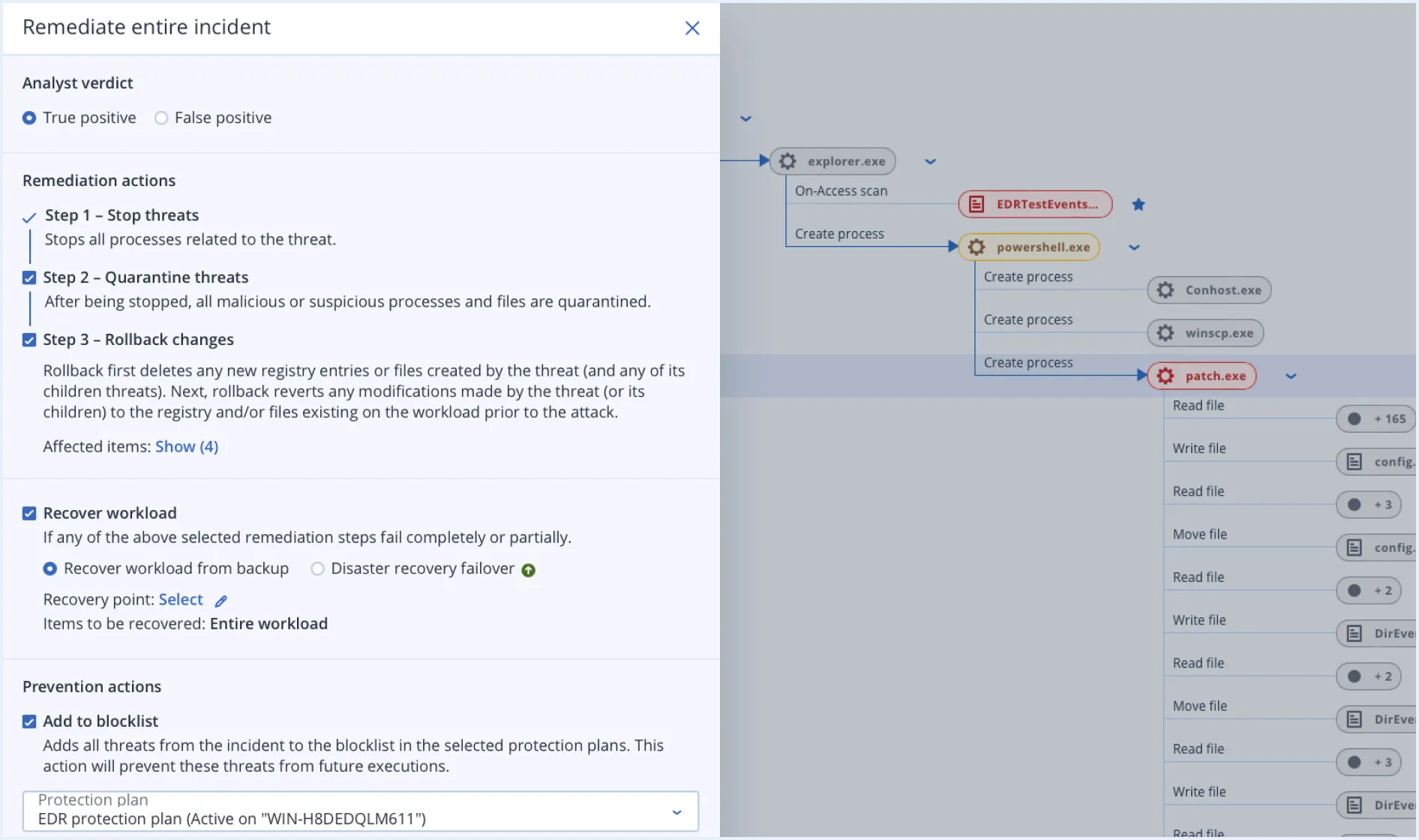

Remediar

Aislando los endpoints de la red, eliminando procesos maliciosos, poniendo en cuarentena las amenazas y revirtiendo los cambios de los ataques.

Investigue más a fondo

Utilizando conexiones remotas y copias de seguridad forenses.

Prevenir futuros ataques

Bloqueando las amenazas analizadas para que no se ejecuten y cerrando las vulnerabilidades abiertas.

Garantice la continuidad del negocio con recuperación integrada

Incluida la reversión específica de ataques, la recuperación a nivel de archivo o imagen y la recuperación ante desastres.

Mayor valor, mejores márgenes con una solución EDR diseñada para capacitar a su organización

- Amplíe su cartera para ofrecer servicios de seguridad de alto margen y alto valor que sean accesibles para clientes de todos los tamaños.

- Ahorre dinero y tiempo al reducir la necesidad de capacitaciones internas rigurosas y equipos de seguridad altamente calificados que realizan tareas operativas.

- Controle el TCO con niveles de servicio más sencillos utilizando una única plataforma integrada.

- Asóciese con un proveedor que no competirá con usted por el negocio, sino que se centrará en su éxito.

Impulsado por una protección de endpoints galardonada y reconocida por la industria

Certificación AV-TEST Advanced Threat Protection

Calificación AAA de SE Labs para detección de EDR

SoftwareReviews XDR Champion

IDC MarketScape: líder mundial en ciberrecuperación

Lista CRN Security 100

Campeón de copia de seguridad y disponibilidad de SoftwareReviews

Certificación OPSWAT Platinum para antimalware

G2 Grid Leader para suites de protección de endpoints

Certificación antimalware para endpoints de ICSA Labs

Miembro de la Organización de Estándares de Pruebas Antimalware

Miembro de VirusTotal

Miembro de Cloud Security Alliance

Miembro del Grupo de Trabajo Anti-Phishing

Miembro de Microsoft Virus Initiative

Comparativa de Funciones

| Funciones | Acronis Cyber Protect Cloud | EDR | XDR |

|---|---|---|---|

| Detección basada en el comportamiento | |||

| Evaluaciones de vulnerabilidad | |||

| Control de dispositivos | |||

| Copia de seguridad a nivel de archivo y sistema | |||

| Recopilación de inventario (con RMM) | |||

| Gestión de parches (con RMM) | |||

| Puntuación #CyberFit | |||

| Conexión remota (con RMM) | |||

| Corrección que incluye la renovación completa de la imagen | |||

| Continuidad del negocio (con recuperación ante desastres) | |||

| Filtrado de URL | |||

| Prevención de exploits | |||

| Fuente de inteligencia de amenazas en tiempo real | |||

| Búsqueda de amenazas: acceso anticipado | |||

| Lista de permitidos automatizada | |||

| Recopilación de datos forenses | |||

| Monitoreo de eventos | |||

| Correlación de eventos automatizada | |||

| Asistente GenAI (Acronis Copilot) | |||

| Priorización de actividades sospechosas | |||

| Resúmenes de incidentes generados por IA | |||

| Visualización MITRE ATT&CK® | |||

| Respuesta a incidentes con un solo clic | |||

| Contención completa de amenazas | |||

| Manuales de respuesta automatizada | |||

| Búsqueda inteligente de IoC | |||

| Reversión específica de ataque | |||

| Protección antirransomware con reversión automática | |||

| Integración con Microsoft 365 | |||

| Integración con Email Security | |||

| Integración con Collaboration Security | |||

| Eliminar archivos adjuntos maliciosos | |||

| Buscar archivos adjuntos en buzones | |||

| Bloquear emails maliciosos | |||

| Finalizar sesiones de usuario | |||

| Forzar restablecimiento de contraseña | |||

| Suspender cuenta de usuario | |||

| Servicio MDR | |||

| API pública para EDR |